La seguridad SIP es un campo amplio y de alguna forma desafiante. Algunos de los principales temas que aborda son los siguientes:

- Autenticación: Pueden los usuarios robar la identidad de otros usuarios?

- Integridad: El mensaje SIP recibido proviene del mismo al cual fue enviado?

- Confidencialidad: Hay alguien más viendo la configuración de sus llamadas SIP?

- Privacidad

- No repudio: La integridad y el origen de los datos puede ser verificado y validado por terceras partes. Asegurar que el origen de las llamadas puede ser rastreado.

Adicionalmente, el medio por el cual se realiza la transmisión de los paquetes de datos RTP (la conversación de audio que se está cursando), puede requerir confidancialidad utilizando encriptación (por ejemplo, por medio del protocolo SRTP o redes VPN).

¿Cómo funciona el fraude telefónico y cómo evitarlo?

A medida que la telefonía IP se vuelve más popular y con una mayor adopción alrededor del mundo, también lo hacen los intentos de fraude y técnicas para vulnerar la seguridad de nuestros sistemas. Muchas personas asumen que VoIP es como la vieja confiable y conocida PSTN y que nos se necesita de mucha seguridad.

Lamentablemente, están muy equivocados, ya que estos sistemas son vulnerables a muchas de las mismas amenazas que afectan a otros sistemas de informática, llámese malware, fallas de red, ataques DDoS, robo de información, usurpación de identidad, phishing y más.

¿Qué es el Fraude Telefónico?

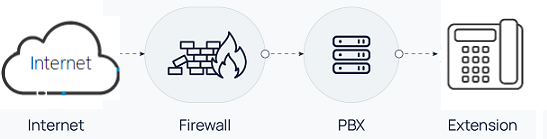

Se produce un fraude telefónico cuando terceros logran tener acceso y realizan llamadas a través de su PBX, a costa suya. Por lo general, esto sucede durante la noche o cuando las oficinas están cerradas y las llamadas se realizan de forma masiva a múltiples destinos internacionales. Para al final del mes recibir una factura con precio exorbitante, la cual debe de pagar.

Desde el surgimiento de los primeros PBX, las llamadas internacionales gratuitas han sido el objetivo de los hackers telefónicos. Podría pensar que es algo del pasado con una disminución drástica de los costos de comunicación, sin embargo, en la era moderna de la telefonía VoIP, se ha producido una amenaza global por parte del crimen organizado que busca obtener grandes beneficios de manera industrial.

Por lo general, un pirata informático compromete los servidores IP PBX para establecer llamadas a números internacionales premium. Su motivación es una ganancia financiera indirecta, ya que marcará miles de números de manera automatizada desde los servicios premium bajo su control, para recibir comisiones pagadas por llamada o por tiempo dedicado a la línea. Esto también se conoce como fraude internacional de reparto de ingresos (IRSF). Otra forma común de beneficiarse, más directamente, es la simple reventa de credenciales robadas para quien quiera una ruta barata para marcar.

La mayoría de los equipos IP PBX incorporan muchas características de seguridad y configuraciones predeterminadas que evitan tales abusos, sin embargo, en algunas situaciones los administradores deshabilitan los dispositivos de seguridad, sin entender los riesgos que conlleva a lo inevitable.

Medidas de Seguridad adicionales

Cuando la función para restricción de acceso a la interfase web (Console Restrictions) está incorporada en la configuración de los equipos, debe utilizarse para restringir el acceso a la Consola de Administración del dispositivo, según la IP de origen. En términos generales, de forma predeterminada, todas las IP están permitidas; en cambio si está habilitada esta característica, solo permitirá subredes IP locales e IP públicas específicas. Esta opción no debe interferir con otros servicios web habilitados (tal como aprovisionamiento, cliente web, etc.).

Otra medida de seguridad anti-fraude importante es la Lista Negra de IPs Automática, disponible en la mayoría de los equipos IP PBX.

Cuando esto esté habilitado, su IP PBX informará a través de su interfase web, cualquier evento de lista negra, incluida la IP del atacante.

Después de la evaluación, los atacantes recurrentes podrán ser bloqueados por los mecanismos de seguridad de la red o por dispositivos que tengan esta función disponible y habilitada, para que se elimine el tráfico malicioso.

Son de dominio público, Listas Negra Globales con un número importante de direcciones IP y rangos comunes que se han reportado como escaneados o fraudes. Es recomendable consultar esa información cuando se habilita esta función para bloqueo del acceso remoto al sistema.

Acciones preventivas

En caso de un incidente, deben revisarse cuidadosamente todas las medidas de seguridad implementadas hasta el momento. Es importante recopilar los registros de llamadas, para analizarlos y poder realizar cualquier otra acción preventiva específica. Revisar todas las recomendaciones y pautas de seguridad, para maximizar la prevención de cualquier intrusión o fraude en el sistema de comunicaciones.